Americký štandardizačný úrad NIST spustil proces výberu nových kryptografických algoritmov odolných kvantovým počítačom.

NIST to oznámil tento týždeň.

V rámci procesu NIST požiadal podobne ako pri štandardizácii súčasných kryptografických algoritmov odbornú verejnosť, aby poslala návrhy na nové najlepšie kryptografické algoritmy odolné kvantovým počítačom. Spraviť tak je možné do 30. novembra 2017.

Následne na začiatku roka 2018 budú navrhované algoritmy verejne predstavené a v ďalších troch až piatich rokoch budú vyhodnocované. NIST očakáva, že za každý nahradzovaný algoritmus si vyberie niekoľko náhrad a nie iba jeden algoritmus. Nahradiť chce svoje štandardy algoritmov s verejným kľúčom zahŕňajúce RSA, DSA aj algoritmy založené na kryptografii eliptických kriviek.

NIST sa podstatnou mierou pričinil o to aké kryptografické algoritmy sa v súčasnosti bežne používajú, keď úrad viackrát realizoval kvalitný výber a verejné pripomienkovanie kryptografických algoritmov a následne sa masovo presadili práve algoritmy vybrané za štandard NIST-om.

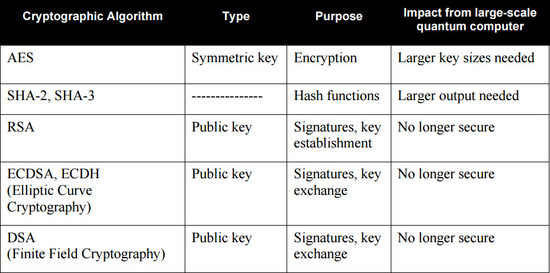

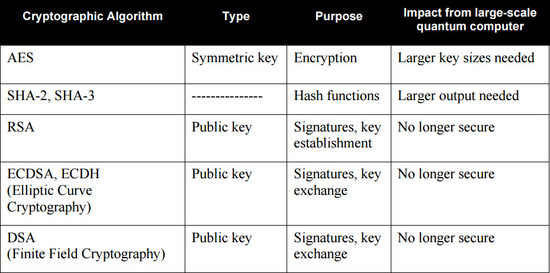

Zhrnutie odolnosti súčasných algoritmov voči kvantovým počítačom, kliknite pre zväčšenie (tabuľka: NIST)

Kvantové počítače v prípade úspešnej konštrukcie konfigurácie s vyšším počtom qubitov dokážu efektívne riešiť viaceré matematické problémy ako rozloženie čísiel na súčin prvočísel a diskrétny logaritmus, ktorých nemožnosť efektívneho vyriešenia na klasických počítačoch je základom masovo používaných šifrovacích algoritmov s verejným kľúčom.

NIST konkrétne v minulosti avizoval, že už pri súčasných znalostiach a vytvorených efektívnych algoritmoch pre kvantové počítače by neboli bezpečnými algoritmy RSA, DSA, ECDSA a ECDH a zrejme ani klasický Diffie-Hellman. Naopak zatiaľ nie sú známe kvantové algoritmy, ktoré by zlomili symetrickú šifru AES a hashovacie funkcie SHA-2 a SHA-3. U týchto by podľa NIST stačilo zväčšiť dĺžku kľúčov respektíve výstupu.

Zatiaľ kým nie sú k dispozícii štandardizované náhrady úrad odporúča systémy navrhovať tak, aby boli flexibilné a umožnili vymeniť použité kryptografické algoritmy.

"Niektorí inžinieri dokonca predpokladajú, že dostatočne veľké kvantové počítače postavené do približne dvadsať rokov zlomia v podstate všetky schémy verejného kľúča používané v súčasnosti," uvádza aktuálne NIST k odhadu koľko času máme na prechod na nové algoritmy.

| |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

| |

gfuhhhjj

Od: l0$ h4ck3r0s

|

Pridané:

22.12.2016 12:50

ja uz som taky algoritmus vymyslel, cakam na schvalenie patentu..

|

| |

Re: gfuhhhjj

Od: Fako

|

Pridané:

22.12.2016 12:56

To ti neverim, ... ale mas prvy prispevok v diskusii - to ano.

|

| |

mať či byť autorom...

Od: syntaxterrorXX

|

Pridané:

22.12.2016 13:29

Eventuálne zamieňanie princípov autorského a vlastnícke práva závisí od typu licencie.

|

| |

Re: gfuhhhjj

Od: predseda1

|

Pridané:

22.12.2016 17:02

Ty chces tymto prispevkom spochybnit uspesne predsednictvo SR v rade EU na popud G.Grendela.

|

| |

Vedieme a budeme vedieť

Od: MoKy

|

Pridané:

23.12.2016 0:09

A ja som si furt myslel, že predsedníctvo v rade EÚ má na starosti Radko Kotov...

|

| |

Re: gfuhhhjj

Od: kekeket

|

Pridané:

22.12.2016 13:32

tvoj sifrovaci algoritmus string.reverse()

so zadnymi vratkami string.reverse()

|

| |

Re: gfuhhhjj

Od: Ahojki

|

Pridané:

22.12.2016 14:31

Alebo

if (pismeno == 'A')

prinf("B")

|

| |

Re: gfuhhhjj

Od: syntaxterrorXX

|

Pridané:

22.12.2016 16:35

Presne tak. Nakoľko kvantovým počítačom kryptografické algoritmy odolné sú aj nie sú zároveň, je takým principiálne hypoteticky každý.

|

| |

Re: gfuhhhjj

Od: NooN

|

Pridané:

22.12.2016 13:34

Aj tvoji rodicia tiez cakali na schvalenie, sice interupcie, ale im to nepovolili...

Kukni do zrkadla ako do dopadlo... strasne co?

|

| |

Re: gfuhhhjj

Od: Ježiš

|

Pridané:

22.12.2016 15:33

Čo?

|

| |

Re: gfuhhhjj

Od: XXXmus

|

Pridané:

22.12.2016 18:56

... v prvom rade to nesmie byt algorYtmus.. kazdy jeden sa totiz da prelomit, je to len otazka casu..

|

| |

Re: gfuhhhjj

Od: sensei-san

|

Pridané:

22.12.2016 20:50

Keď sa ten čas počíta v miliónoch rokov, tak to prestáva byť "len".

|

| |

bcrypt

Od: bcryptar

|

Pridané:

22.12.2016 14:20

to nepoznaju bcrypt?

|

| |

Re: bcrypt

Od: Reg.: x x l l

|

Pridané:

22.12.2016 14:48

Och ty dusa nestastna... Ty budes asi PHP programator, ze? :D

|

| |

Re: bcrypt

Od: lelik

|

Pridané:

22.12.2016 16:44

PHP """"""""""""""programator""""""""""""""

|

| |

Re: bcrypt

Od: zxcvbn

|

Pridané:

22.12.2016 16:45

Ale potom asi aj ty si PHPckar, ked ho nazyvas PHPckarom na zaklade hasovacej funkcie.

|

| |

scriptum

Od: basternak

|

Pridané:

22.12.2016 15:11

Som zvedavý ako zhodnotia tento:

www.root.cz/clanky/postrehy-z-bezpecnosti- ntru-algoritmus-odolny-vuci-nsa/

|

| |

Re: scriptum

Od: rolh

|

Pridané:

22.12.2016 15:14

Oslov Ondreja Macka, on prelomil aj sifrovanie Markizy kodovane internou antenou, nech sa vyjadri

|

| |

Ked prelomia ECDSA tka bitcoin

Od: rolh

|

Pridané:

22.12.2016 15:14

Ked prelomia ECDSA tka bitcoin a podovne kryptokokotmeny su v pici. Nie je to take jednoduche. Ale zase si vezmite ze viac ako 60% velkych mining pools su v cine (F2Pool 20%, AntPool 19%, BTC 12%, BWPool 8%). Ked sa oni dohodnu, popripade Cinska vlada nariadi tak BTC je v pici koli 51% utoku.

|

| |

Re: Ked prelomia ECDSA tka bitcoin

Od: chazar

|

Pridané:

22.12.2016 15:59

BTC už je v pici teraz... nikto to nechce je len otazka casu kedy to padne na nulu

|

| |

dnes má meniny Adela

Od: m__

|

Pridané:

22.12.2016 15:28

a potom uz rozsifruju aj Meciarovu kazetu?

|

| |

Re: dnes má meniny Adela

Od: 78569822365

|

Pridané:

22.12.2016 21:26

Už ju rozšifrovali, ale tí nesprávni.

|

| |

Re: dnes má meniny Adela

Od: tomas1362

|

Pridané:

31.1.2017 8:34

to je disketa

|

| |

256bitovy kluc

Od: kartac

|

Pridané:

22.12.2016 16:55

256bitovy kluc to mame 2^256 = 1.15x 10^77 = nieco ako v desiatkovej sustave: 77 nul za cislom

Cize dnesny max je okolo 10^16, s par quibitmi to bude povedzme aj keby 10^24. Tu uz ani Moreho zakon nepomoze, nemyslim si ze to v blizkej dobe prelomia a tvrdit ze no more secure je picovina.

|

| |

Re: 256bitovy kluc

Od: rolh

|

Pridané:

22.12.2016 16:56

Alebo v SHA256 sa doteraz nenasla ani 1 kolizia a jej pravdepodobnost je asi taka ako ked Janka H da zajebat Branovi M a popri tom budu citat DSL.sk

|

| |

Re: 256bitovy kluc

Od: :Pjetro de

|

Pridané:

24.12.2016 11:33

No nenasla sa, lebo zlozitost je exponencialna, aj ked sa exponent zmensi o 25%, je to na totalny prd a stale mame exponencialnu zlozotost. Napr. pre 256-bitovy hash musim preskumat 2^192 moznosti (192 je ten znizeny exponent a aj tak aj mi to na trt) a pre 512-bitovy hash az 2^384 moznosti.

|

| |

Re: 256bitovy kluc

Od: :Pjetro de

|

Pridané:

24.12.2016 11:30

niekto ale nepostrehol, co znamena KVANTOVY POCITAC, tam moze mat verejny kluc RSA aj 2048 bitov a napriek tomu je v uuuuuplnej v prdeli, pretoze:

1) existuje algoritmus na faktorizaciu semiprvocisel s kubickou zlozitostou, co je absolutne neporovnatelne s exponencialnou zlozitostou pre dnesnych kremikovych, deterministickych, von Neumanovych, Turingovych pablbov

|

| |

Re: 256bitovy kluc

Od: :Pjetro de

|

Pridané:

24.12.2016 11:31

2) aby sa vykon seriozneho kvantoveho pocitaca zvysil 2-nasobne (lepsie povedane 2^1-nasobne), staci pridat jeden quibit napr. z 5- a 6-quibotovy, alebo z 200- na 201-quibitovy. Tym nemam na mysli tie pochybne hybridy D-wave ci jak sa to vola, kde sa chvalia uz 512-quibtami. Keby existoval pravy 512-quibitovy kvantovy pocitac, tento svet by vyzeral uuuuplne inak. Okrem toho sa chvalia ze ich 512-quibitovy "kvantovy" pocitac je neviem-kolko miliard krat rychlejsi od 128-quibitovaho, co je cista sprostost, pretoze ak by bol ozaj kvantovy, ten 512-bitovy by bol rychlejsi 2^384-nasobne (vyse 100 cifirne cislo) a nie nejake trapne miliardy-nasobne.

Takze ak pridame 1024 quibitov, vykon sa zvysi 2^1024-nasobne co je cca 10^300-nasobne (300 cifirene cislo). Detto pre 2048.

|

| |

dnes má Adela pošli kvety

Od: trololo

|

Pridané:

22.12.2016 18:53

posielam dalsi algoritmus

|

| |

Re: dnes má Adela pošli kvety

Od: MoKy

|

Pridané:

23.12.2016 0:15

Samozrejme dobre zašifrovaný

|

| |

Birkoff vs OndrejMacko

Od: LytaRyta

|

Pridané:

23.12.2016 1:13

ked sa o doc O.Mackovi, PhD, takom super-hyper hakerovi -kodérovi, dozvie Sekce I -12, hned vyhodia ("vynulujú) Birkoffa, a ihned si prídu po O.macka černou, ultra-tichou helikopotvorou :p 8)

|

| |

podla mna je to takto

Od: pa3k313

|

Pridané:

23.12.2016 2:56

ak si vezmete kubistickú krivku a delaroyovu estachiálnu kauzuálnu množinu, musí vám byť jasné že počet algoritmicko kryptografických submnožín daných možností výrazne klesá s počtom pokusov na prelomenie daného hesla.

|

| |

Re: podla mna je to takto

Od: syntaxterrorXXX

|

Pridané:

23.12.2016 7:01

Pri z výpočtovej náročnosti spôsobovanej oscilácii časových dilatácií však výraznosť klesania hypoteticky i pre v nepravidelne "periodickom" kmitaní pre generovanie aktuálneho hesla súvzťažného kľúča priekazne nemusí byť v súlade s očakávaným priebehom zakrivenia takta.

|

| |

Re: podla mna je to takto

Od: Meno je už zaregistrované

|

Pridané:

23.12.2016 18:47

vcul sa mi zauzlil jazyk

|

| |

Kvalitna kryptografia

Od: Okoloiduci

|

Pridané:

24.12.2016 13:16

Znamy cesky kryptolog celkom podrobne popisal vyber SHA-3 ktoreho sa zucasnil. Tie sutaze vobec nie su vypisovane s cielom najst kvalitne algoritmy.

Inak neprelomitelne sifrovanie nie je potrebne zlozito hladat. Staci spravnym sposobom pouzit kaskady a vyrazne zvacsit dlzku kluca. Ciastocne to vyuziva TrueCrypt resp. jeho variacie. Nekompromisne riesenie mozno najst napr. na stranke safenotes.org pricom program je nielen jednoducho pouzitelny ale ma aj moznost zapnutia slovenciny. Je tam aj relativne zrozumitelne vysvetlene, preco je pouzite kryptovanie neporovnatelne bezpecnejsie ako standardne pouzivane.

|