|

Pozor, falošné PDF s rovnakými SHA-1 si už môže vyrobiť ktokoľvek. Kolízie nezvláda SVN

kryptografia

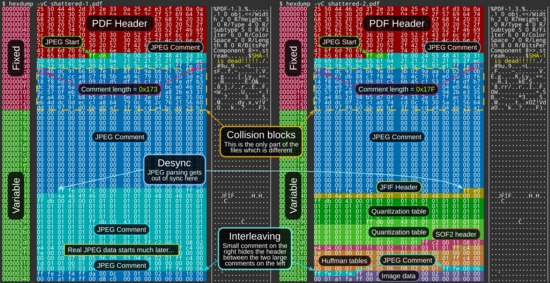

Kolízia SHA-1Ako sme detailne informovali v tomto článku, vo štvrtok Google spolu s holandským inštitútom CWI zverejnili prvú kolíziu nájdenú v SHA-1, teda dva rozdielne súbory s rovnakou SHA-1 hash sumou.Kolíziu skonštruovali pomocou útoku zverejneného ešte v 2013, ktorý umožňuje nájsť pre rovnaký spoločný začiatok súborov dva rozdielne reťazce, po pridaní ktorých budú súbory samozrejme rozdielne ale budú mať rovnakú SHA-1. Google navyše hľadal prakticky použiteľnú kolíziu, ktorá sa dá použiť na falšovanie dokumentov. Konkrétne našiel kolíziu, ktorá umožňuje vytvoriť dva rozdielne PDF súbory s rovnakou SHA-1. Detaily kolízieZákladný princíp, akým táto kolízia umožňuje vytvárať dvojicu rozdielnych PDF s rovnakou SHA-1, sme popisovali už v piatkovom článku.V oboch PDF sú zahrnuté dáta dvoch obrázkov formátu JPEG použité ako podoba PDF, pričom začiatočná hlavička JPEG-u je v zvolenom spoločnom začiatku a obrazové dáta oboch podôb v rovnakej doplnenej časti súborov. Krátke odlišné časti súborov o dĺžke 128 bajtov obsahujú dáta, na základe ktorých sa vyberie zobrazovaný JPEG. Detaily Google nezverejnil. Keďže ale boli zverejnené ukážky PDF, dala sa očakávať skorá analýza ukážkových PDF a vytvorenie nástroja umožňujúceho vytvárať takéto PDF z vlastných obrázkov.

Takúto analýzu v názornej podobe už v piatok zverejnil bezpečnostný expert Hector Martin. Ako je vidieť z jeho obrázku, kolízia využíva podporu komentárov prítomnú v JPEG formáte. Odlišné časti súborov nastavujú rozličnú dĺžku prvého komentáru, vďaka čomu sa v prípade jedného súboru prvé obrazové dáta preskočia ako druhý komentár a v prípade druhého sa zobrazia tieto dáta. Služba pre vytvorenie falošných PDFZároveň bola sprístupnená aj webová služba, ktorá umožňuje z dvojice JPEG obrázkov vyrobiť dvojicu PDF s rovnakou SHA-1 sumou, pričom jeden má ako podobu jeden JPEG a druhý druhý JPEG.Služba zatiaľ limituje veľkosť JPEG-ov na maximálne 64 KB. Služba sa nachádza na https://alf.nu/SHA1. Ako sa nakladá s dátami nahranými na službu a na aké účely sa tak dá využiť nie je jasné. Samozrejme sa nedá predpokladať, že niekto so zlým úmyslom využije na vytvorenie dvojice kolidujúcich PDF webovú službu. Jej existencia spolu so zverejnenou analýzou podoby PDF ale ukazuje, že vytvoriť dvojicu kolidujúcich PDF s ľubovoľnou podobou s využitím kolízie Google je triviálne. OchranaTo predstavuje nebezpečenstvo, ak sa PDF overuje pomocou SHA-1 kontrolnej sumy, napríklad pri elektrickom podpisovaní.Útočník môže dať obeti podpísať jeden PDF, pričom má k dispozícii aj druhý s iným obsahom, pre ktorý je podpis tiež platný. Jednoduchou ochranou ako sa problému vyhnúť je samozrejme nepoužívať SHA-1 na overovanie PDF. Ak to nie je možné, k dispozícii je univerzálnejší softvér na stiahnutie aj webová služba od bezpečnostných expertov, ktorí útok objavili, na detekovanie súborov s použitým útokom. Odkaz na ne je možné nájsť v piatkovom článku. Zároveň PDF vytvorené s pomocou zverejnenej kolízie je možné detekovať pomerne jednoducho, porovnaním prvých spoločných 192 bajtov respektíve celých 320 bajtov s prvými bajtami kolidujúcich PDF súborov zverejnených Google. PDF súbory využívajúce túto kolíziu budú mať týchto prvých 192 bajtov zhodných a ďalších 128 bajtov budú mať zhodných buď ako jeden alebo ako druhý súbor zverejnený Google. Problémy SVNPotreba dávať pozor na PDF nie je jediným okamžitým dôsledkom zverejnenej kolízie SHA-1.Hoci autori kolízie ako na jeden z očakávaných problémov poukázali na problémy nástroja na správu verzií súborov a zdrojových kódov Git, ktorý pomocou SHA-1 identifikuje jednotlivé objekty, väčší problém má v skutočnosti druhý takýto nástroj, Subversion, SVN. Zistili to developeri webového jadra WebKit, ktorí chceli pomocou kolidujúcich PDF overiť či nebude mať WebKit s kolíziami SHA-1 problémy. SHA-1 totiž WebKit evidentne využíva na deduplikovanie cache pamäte. Po nahratí kolidujúcich súborov do SVN repozitára projektu ale zistili, že problémy má aj SVN používajúce SHA-1 tiež na deduplikáciu. Po nahratí súborov môže prichádzať podľa autorov kolízie k poškodeniu dát a repozitár celkovo prestane fungovať, nie sú možné napríklad ďalšie commity. Dočasným riešením pre predídenie takémuto poškodeniu je pridanie tohto skriptu do SVN, ktorý sa aplikuje pri každom commite a jednoducho odmietne súbory začínajúce 320 bajtami nachádzajúcimi sa v kolidujúcich PDF. Najnovšie články: Diskusia:

Pridať komentár | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

|

| ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||